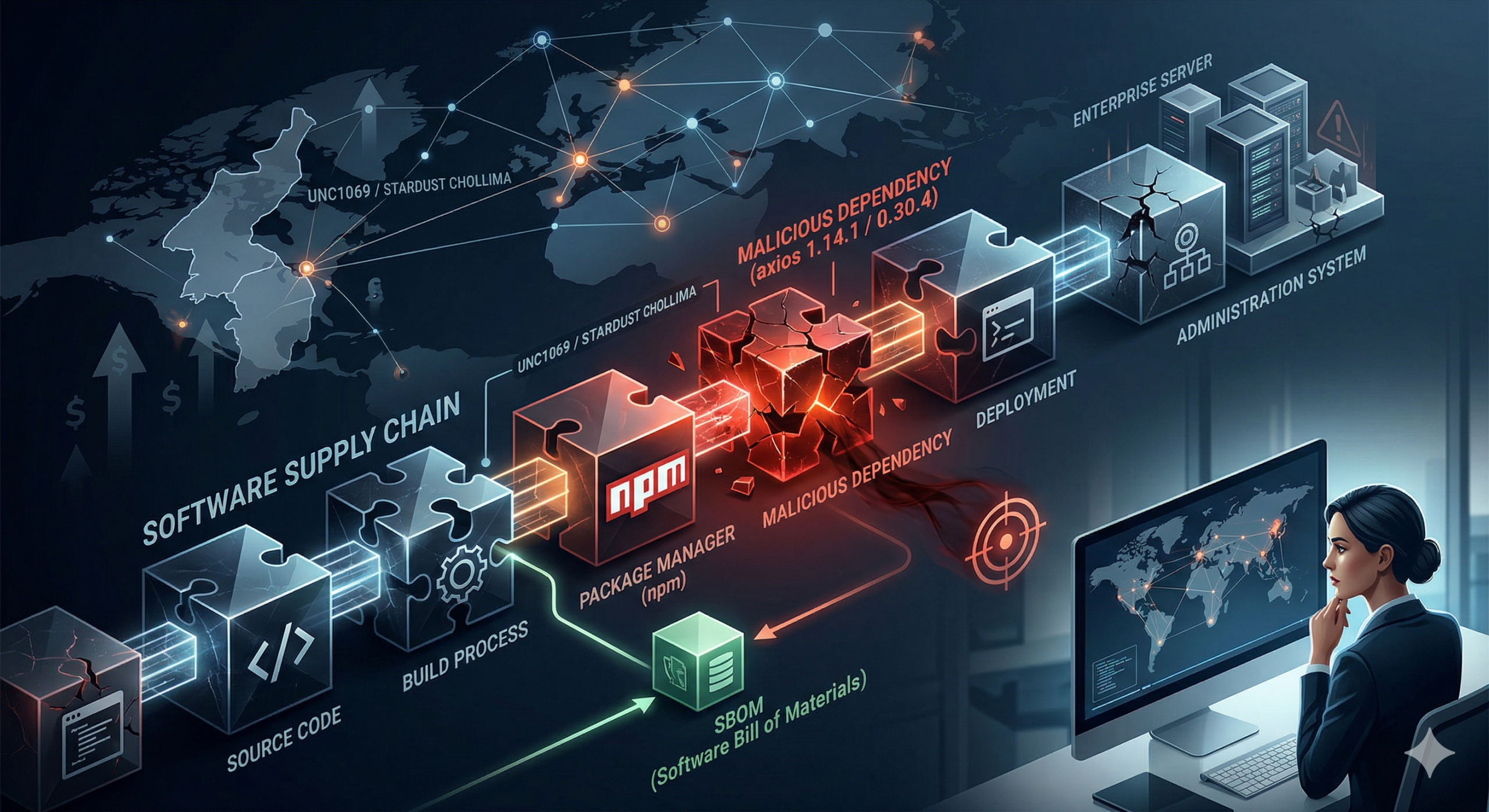

Der jüngste Vorfall um die JavaScript-Bibliothek axios ist kein gewöhnlicher Software-Bug. Es ist eine Machtdemonstration im Bereich der Supply-Chain-Angriffe. Wenn ein npm-Paket mit über 100 Millionen wöchentlichen Downloads kompromittiert wird, wackelt das Fundament, auf dem zahllose Web-Applikationen, Cloud-Services und Verwaltungssysteme stehen.

Anatomie einer viereinhalbstündigen Krise

Am 30. März 2026 gelang es Angreifern, den Account eines Hauptentwicklers zu kapern. Das Ergebnis: Die Versionen 1.14.1 und 0.30.4 wurden mit einer versteckten, maliziösen Abhängigkeit (plain-crypto-js) infiziert. Das Ziel war die Installation eines Remote Access Trojaners (RAT), der Betriebssystem-übergreifend agiert.

Besonders perfide: Die Schadsoftware löschte ihre eigenen Spuren in der package.json, um nach der Infektion unsichtbar zu bleiben. Auch wenn das Zeitfenster mit knapp viereinhalb Stunden klein war, reicht die Reichweite von axios aus, um eine Welle der Kompromittierung auszulösen.

Wer steckt dahinter – und warum?

Sicherheitsforschende, darunter Google Threat Intelligence, ordnen den Angriff nordkoreanischen Akteuren (UNC1069 / Stardust Chollima) zu. Diese Gruppen sind primär für finanziell motivierte Angriffe auf den Finanzsektor bekannt. Ob es sich bei axios um einen gezielten Schlag gegen bestimmte Institutionen oder um einen opportunistischen Breitband-Angriff handelte, ist derzeit noch unklar. Klar ist jedoch: Die Professionalität und die genutzte Infrastruktur deuten auf eine staatlich gestützte Kampagne hin.

Die Krux mit den indirekten Abhängigkeiten

Das eigentliche Risiko liegt oft nicht im direkten Einsatz. Wer axios explizit nutzt, hat den Vorfall vermutlich bereits auf dem Schirm. Die wahre Gefahr sind die transitiven Abhängigkeiten: Hunderte andere Pakete nutzen axios als Unterbau. Wer heute seine Software baut, zieht sich unter Umständen Schadcode ins Haus, ohne axios jemals selbst in die Abhängigkeitsliste geschrieben zu haben.

Strategische Einordnung: Zeit für ein neues Paradigma

Der Vorfall unterstreicht, dass wir die Sicherheit unserer Software-Lieferketten grundlegend überdenken müssen. Ein reines Vertrauen in „bewährte“ Open-Source-Größen ist in einer Zeit, in der Entwickler-Accounts zum Ziel von Geheimdiensten werden, fahrlässig.

Effizienzsteigerung in der Entwicklung darf nicht zu Lasten der Transparenz gehen. Unternehmen und Behörden müssen in der Lage sein, innerhalb von Minuten festzustellen, wo welche Paketversion im Einsatz ist. Ohne eine automatisierte Software Bill of Materials (SBOM) ist dies schlicht unmöglich.

Fazit für IT-Verantwortliche

Prüfen Sie Ihre Build-Pipelines und nutzen Sie die verfügbaren Indicators of Compromise (IoCs). Wer die betroffenen Versionen zwischen dem 30. und 31. März installiert hat, muss das System als kompromittiert betrachten. Ein einfaches Update reicht hier nicht mehr aus – eine forensische Bereinigung ist unumgänglich.

3 Key Takeaways

Identifikation: Prüfen Sie umgehend Ihre direkten und transitiven Abhängigkeiten auf die axios-Versionen 1.14.1 und 0.30.4.

Zero Trust: Behandeln Sie jedes externe Paket-Update als potenzielles Risiko und implementieren Sie automatisierte Sicherheits-Scans in der CI/CD-Pipeline.

Transparenz: Etablieren Sie eine lückenlose SBOM, um bei künftigen Supply-Chain-Vorfällen sofortige Auskunfts- und Handlungsfähigkeit zu gewährleisten.