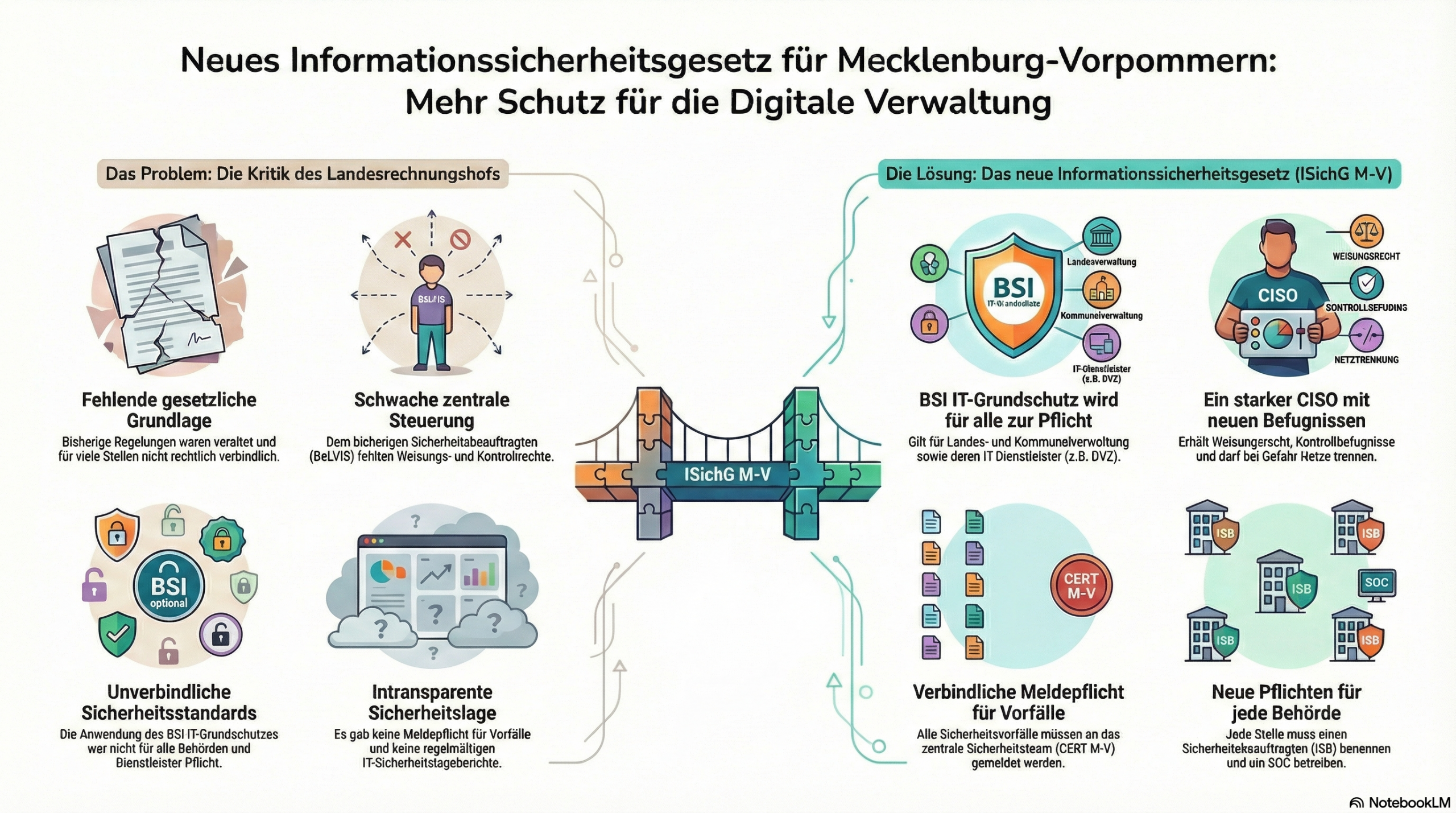

Der Status Quo und der Druck zur Veränderung

Lange Zeit fristete die IT-Sicherheit in der Verwaltung ein Schattendasein. Eine Aufgabe für Spezialisten, deren Arbeit oft als „Digitalisierungshemmnis“ missverstanden wurde. Doch die Realität hat uns schmerzhaft eingeholt: Ransomware-Angriffe auf Landkreise wie Ludwigslust-Parchim sowie der kritische Angriff auf das LUP-Klinikum im Februar 2025 haben gezeigt, dass Cyber-Bedrohungen unmittelbar lebensgefährlich sein können. Das ISichG M-V ist die längst überfällige Antwort auf einen „Umsetzungsstau“, den der Landesrechnungshof (LRH) in seinem Sonderbericht mit chirurgischer Präzision seziert hat. Mit 31 offenen Empfehlungen und 13 noch nicht umgesetzten Landtagsentschließungen war der bisherige Zustand strategisch nicht länger vertretbar. Das neue Gesetz ist daher weit mehr als eine regulatorische Pflichtübung. Es ist die Heilung für strukturelle Defizite, die unsere Handlungsfähigkeit bedrohten.

Der CISO M-V: Vom Berater zum strategischen Entscheider

Mit dem ISichG M-V findet eine fundamentale Aufwertung der Governance statt. Der bisherige „Beauftragte der Landesverwaltung für Informationssicherheit“ (BeLVIS) transformiert sich zum Chief Information Security Officer (CISO M-V). Der entscheidende „So What?“-Layer liegt hier in der rechtlichen Immunität: Gemäß § 5 Abs. 1 und 2 agiert der CISO unabhängig und weisungsfrei. Als Beamter genießt er einen speziellen Benachteiligungsschutz und darf nicht versetzt werden. Eine notwendige personelle Immunität, um unangenehme Sicherheitswahrheiten ohne Karrierefurcht direkt bei der Hausleitung vorzutragen.

Die neuen Durchgriffsrechte im Detail:

Die „Not-Aus“-Befugnis: Gemäß § 5 Abs. 6 kann der CISO bei erheblichen Sicherheitsvorfällen die vorübergehende Netztrennung oder Abschaltung von Systemen anordnen. In einer vernetzten Welt ist dies die einzige Möglichkeit, die Ausbreitung von Schadsoftware effektiv zu stoppen.

Vetorecht bei zentraler IT: Jede Betriebsaufnahme wesentlicher IT-Komponenten bedarf seines Einvernehmens. Bei Konflikten mit dem CIO über Risiken der zentralen IT greift ein gesetzlich definiertes Eskalationsmodell (§ 3 Abs. 6).

Audit-Kompetenz: Der CISO ist nun explizit berechtigt, Sicherheitsprüfungen bei allen öffentlichen Stellen und deren Dienstleistern durchzuführen.

Diese „Machtverschiebung“ stellt sicher, dass Informationssicherheit nicht länger wegmoderiert werden kann, sondern als harte Governance-Vorgabe den Betrieb bestimmt.

Das CERT M-V: Der Schutzschirm bekommt Augen

Ein CISO ohne Datenbasis wäre blind. Daher verankert das Gesetz das Computer Emergency Response Team (CERT M-V) als operative Speerspitze. Bisher war das CERT durch eine extreme Unterbesetzung gelähmt. 75 % der Stellen waren vakant. Das Gesetz dient hier als Hebel, um diese Ressourcen endlich zu legitimieren und zu besetzen.

Strategisch entscheidend ist die neue Rechtsgrundlage für die Verarbeitung von Protokoll-, Verkehrs- und sogar Inhaltsdaten (§§ 11-15). Bisher scheiterten Ursachenanalysen oft an datenschutzrechtlichen Hürden. Nun darf das CERT zur Gefahrenabwehr tief in die Datenströme blicken, wobei das „Traffic Light Protocol“ (TLP) für eine sichere Klassifizierung der Informationen sorgt. Die in § 16 verankerte Meldepflicht ist dabei das Bindeglied für ein übergreifendes Lagebild. Nur wenn jede Behörde – vom Ministerium bis zum kleinsten Amt – Vorfälle meldet, können Angriffsmuster frühzeitig erkannt werden. Datenschutz wird hierbei nicht als Gegner, sondern als Partner begriffen: Klare gesetzliche Schranken schaffen den rechtssicheren Raum, den eine moderne Cyberabwehr benötigt.

Interoperabilität und kommunale Integration: Ein Sicherheitsrechtsraum

Sicherheit ist in einer vernetzten Verwaltung keine Inselbegabung. Das ISichG M-V dehnt seinen Geltungsbereich daher konsequent auf die kommunale Ebene und systemrelevante Private aus (§ 1). Um das „proprietäre Consulting-Bingo“ der Vergangenheit zu beenden, schreibt § 3 Abs. 4 die Anwendung des BSI-IT-Grundschutzes (200er-Reihe) verbindlich vor.

Für Kommunen gilt eine Übergangsfrist von 24 Monaten, in der zunächst das Profil „Basis-Absicherung Kommunalverwaltung“ umgesetzt werden muss. Dass hierbei das Konnexitätsprinzip keine Kostenerstattung vorsieht, mag politisch diskutiert werden, ist aber fachlich logisch: Die Gewährleistung der Sicherheit ist keine neue Aufgabe, sondern die Konkretisierung einer bestehenden Pflicht im ureigensten Interesse der kommunalen Selbstverwaltung. Wer seine Bürgerdienste nicht schützt, verliert seine Existenzgrundlage.

Die DVZ M-V: Vom Dienstleister zum regulierten Sicherheitsanker

Die Transformation der DVZ GmbH durch das ISichG ist massiv. Der IT-Dienstleister wird vom externen Auftragnehmer zu einem gesetzlich regulierten Bestandteil der staatlichen Sicherheitsinfrastruktur.

SOC-Pflichtbetrieb: Die DVZ ist nun gesetzlich verpflichtet, das Security Operations Center (SOC) für alle staatlichen Stellen zu betreiben (§ 10 Abs. 2).

Kontrollunterwerfung: Sie unterliegt unmittelbar den Prüfrechten des CISO und muss dem CERT unentgeltlich Daten zur Gefahrenabwehr liefern.

Transparenzgebot: Sicherheitskosten dürfen nicht länger in allgemeinen Betriebspauschalen versteckt werden. Sie müssen in Verträgen künftig gesondert ausgewiesen werden.

Dies beendet die Ära, in der Sicherheit als optionale Zusatzleistung verhandelt wurde. Sie ist nun integraler, unverhandelbarer Teil der Architektur.

Finanzierung: Sicherheit als integraler Bestandteil der Architektur

Ein entscheidender ITIL-Schwenk erfolgt in der Finanzierung: Es gibt kein separates „Sonderbudget“ für Sicherheit mehr, das in Sparrunden geopfert werden könnte. Die Kosten werden im Rahmen des Doppelhaushalts 2026/2027 als integraler Bestandteil der Digitalisierung abgebildet.

Das Prinzip „Security by Design“ wird haushaltsrechtlich verankert. Jede Behördenleitung ist verpflichtet, die Sicherheitskosten bereits in der Planungsphase jedes IT-Projekts einzuplanen (§ 3 Abs. 7). Die Zuweisung der finanziellen Verantwortung direkt an die Hausleitung schärft das Risikobewusstsein dort, wo es hingehört: in die Chefetage. Sicherheit wird so von einer Investition (CapEx) zu einem festen Teil der laufenden Betriebskosten (OpEx).

Fazit und die drei zentralen Takeaways

Das ISichG M-V markiert das Ende der digitalen Naivität. Es ist kein reines IT-Gesetz, sondern ein Demokratie-Schutzgesetz, das die Handlungsfähigkeit unseres Staates gegen hybride Bedrohungen absichert. Informationssicherheit ist nun kein Projekt mehr, sondern ein gesetzlicher Auftrag zum „Continuous Service Improvement“.

Die drei zentralen Takeaways:

Governance: Der CISO M-V wird zum unabhängigen strategischen Wächter mit harten Durchgriffsrechten und beamtenrechtlicher Immunität.

Standards: Der BSI IT-Grundschutz (200er-Reihe) wird zur verbindlichen Norm für Land und Kommunen.

Resilienz: Durch die gesetzliche Meldepflicht und die Integration der Sicherheitskosten in alle Digitalisierungsvorhaben wird Resilienz zum dauerhaften Betriebszustand.